Что знает провайдер о пользователе? Что происходит со слежкой в россии Как читают трафик с помощью DPI.

Всем привет Когда я работал в поддержке провайдера, то иногда мне звонили и задавали такой вопрос: может интернет провайдер видеть на какие сайты я заходил? Ну что тут могу сказать. Тогда, работая в поддержке я конечно отвечал что нет, это невозможно и что провайдер ничего такого не видит. Ну то есть говорил что видит только когда вы подключались к интернету и все… Но понятное дело что я так говорил, чтобы юзеры не бунтовались, не задавали еще больше вопросов.. ну то есть чтобы были спокойны

Всем привет Когда я работал в поддержке провайдера, то иногда мне звонили и задавали такой вопрос: может интернет провайдер видеть на какие сайты я заходил? Ну что тут могу сказать. Тогда, работая в поддержке я конечно отвечал что нет, это невозможно и что провайдер ничего такого не видит. Ну то есть говорил что видит только когда вы подключались к интернету и все… Но понятное дело что я так говорил, чтобы юзеры не бунтовались, не задавали еще больше вопросов.. ну то есть чтобы были спокойны

Что может видеть провайдер на самом деле? Я постараюсь простым языком обьяснить что он может видеть и что не может.

Давайте сначала разберемся с тем что такое провайдер. Ну так, по простому. Провайдер это здание, от которого идут провода, на нем еще тарелки всякие сидят, ну спутниковые, а внутри бывают кассы по оплате, а все что остальное это тьма и темнейший лес..

Провайдер по сути это узел, который продает интернет подороже, который покупает подешевле. Подешевле это можно сказать магистральный интернет, там очень большие скорости.

У провайдера может быть десятки тысяч пользователей а то и сотни.. Это я как бы намекаю, что он не может следить за всеми, но при этом он себе в этом не отказывает.

Следить или нет — это дело чести. Шутка. Это дело государственного уровня. Есть какие-то там законы, которые обязывают провайдеров пропускать трафик через специальное устройство. В любом случае провайдер обязан выдать по запросу полицаев все данные о абоненте, который подозревается в совершении преступления в сети. Проще говоря есть ряд норм, которые провайдеру нужно выполнить, чтобы получить лицензию и предоставлять услуги

- Может ли увидеть провайдер какие сайты я посещаю? При необходимости провайдер в большинстве случаев может получить список всех посещаемых сайтов. Но как правило это список IP-адресов или доменов за какой-то последний промежуток времени. Это может быть месяц, три месяца, полгода, год…

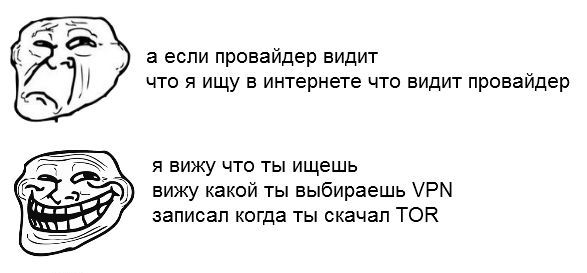

- Если я буду пользоваться VPN, то провайдер не узнает что я использую торрентом? Ну тут такой момент. Да, если вы все сделаете грамотно, я имею ввиду подключение VPN, то все что будет в нем он не увидит. Торренты также будут скрыты. Но сам VPN-сервер будет виден. А также будет видно то, что именно с одним IP-адресом идет подозрительно большой обмен трафика (то есть с VPN сервером). И если админ пробьет IP, смотрит, и видит что это IP например Нидерландов, и если активность длится часами, днями, то это конечно наведет подозрения. Но это если будет причина что-то искать. Обычно всем плевать где вы там ходите и что вы там качаете..

Что видит провайдер?

- Видит ли провайдер HTTPS? Он видит только факт использования защищенного соединения, но само содержимое он не видит.

- Ну а что тогда по поводу HTTP? Тут провайдер видит почти все, ибо нет никакого шифрования. Заголовки пакетов, что и куда вы отправляли. Может увидеть например что вы посещали торрент-трекер, и у него будет список всех страниц.

- Видит ли провайдер TOR? Провайдер видит только сервер TOR, расшифровать что вы там делаете он вряд сможет, если нужно то придут домой. Но чтобы это случилось, вы должны захватить планету Земля в интернете.

- Видит ли провайдер МАК-адрес? Да, это ему видно. Благодаря маку часто у провайдеров идет привязка к оборудованию пользователя. Ну то есть чтобы кто-то не смог воспользоваться вашим интернетом, даже если он знает логин и пароль.

- Видит ли провайдер поисковые запросы? Ну тут на самом деле вот какое дело. Он в принципе может видеть. Сами адреса он видит, это все заносится в лог, то есть все это записывается. Но вот чтобы увидеть запросы, это нужно подключат дополнительную технологию, которая будет обрабатывать пакеты и вытягивать с них запросы. Это я все к тому что это большие мощности нужны, чтобы так следить и поэтому провайдер не видит поисковые запросы.

- Видит ли провайдер прокси? Он может только видеть, что вы соединены с каким-то сервером (который на самом деле является прокси). То есть по факту видит, но еще нужно выяснить, прокси это или просто сервер, с которым работает какая-то программа. Хотя, по большему счету это одно и тоже.

- Так видит ли провайдер куда я захожу? Да, видит. То есть если у провайдера сотни тысяч клиентов, которые могут в сутки генерировать миллион, а то и больше заходов на те или иные сайты, то все это провайдер видит как большую гору трафика. Разумеется что он специально ничего не будет смотреть. Это для статистики и не более.

- Видит ли провайдер что я качаю? Тут я даже не знаю что сказать. Информация о том, что вы качаете и откуда в первую очередь содержится в первом пакете, который отправляется на сервер для запуска процесса скачивания. А так провайдер видит только что вы принимаете данные с определенного IP-адреса.

- Видит ли провайдер что я делаю в интернете? Ну, как я уже сказал, то в общем можно сказать что он видит что вы там делаете. Он может даже составить картинку, ну то есть понять что вы за пользователь, чем интересуетесь, куда заходите и так далее. Провайдер видит всю историю посещения. Но просто так это никому не интересно.

- Хорошо, а видит ли провайдер какие сайты я посещаю в режиме инкогнито в браузере? Режим инкогнито это режим не для провайдера в первую очередь, а для других людей и для сайтов. То есть режим инкогнито позволяет сделать так, будто вы не пользовались браузером. Этим можно обмануть сайты, чтобы они не собирали о вас конфиденциальную информацию ну и знакомых, чтобы они не могли посмотреть на какие сайты вы заходили.

Когда я писал видит ли, это я имел ввиду провайдера, но с точки зрения не человека а машины! Человек видит там мало что. Ибо работников страшно мало по сравнению с количеством юзеров и их трафиком. Человек может увидеть все, но только по запросу свыше…

Но на самом деле провайдеру побарабану что вы делаете за компом. Нет такого понятия что кто-то там спецом сидит в комнате и смотрит, а что это там качают.. Пользователей просто очень много и следить за всеми вручную невозможно, все записывается. И записывается по минимуму, ибо трафика очень много и даже тут нужно экономить, хотя это всего лишь текст.. Если вы просто пользуетесь сайтами то нечего вам боятся. Даже если вы постоянно будете пользоваться VPN или Tor, то никто ничего вам не скажет, ну если вы конечно не будете делать какие-то там коварные дела

Но в чем вообще прикол в с фильмами? Прикол вот в чем. В Германии есть закон какой-то там, короче что типа нельзя качать фильмы не заплатив. Ну так вот. Как работает эта схема? Вы качаете торрент. И его же начинает качать какой-то там полицай. И он видит в самом торренте с кого он качает фильм. И тут анализируя эту статистику он и может понять, с кого можно потянуть штраф. Ну то есть вы понимаете, что тут как раз VPN будет уместным.

На этом все, надеюсь что написал все понятно и доступно. Если что не так, то извините, удачи вам и всего хорошего

18.07.2016**Баталии на тему анонимности в сети ведутся не первый год по всему миру, а российские законодатели не оставляют попыток зарегулировать интернет. Стать параноиком, если часто об этом думать, очень легко. По просьбе GQ журналист Андрей Каганских изучил, как за вами на самом деле следит государство, какие мессенджеры любят сами чиновники (и стоит полюбить вам) и почему до мира Оруэлла нам еще далеко (спойлер: воруют). **

Как следят

В России самым известным способом слежки за гражданами является Система технических средств для обеспечения функций оперативно-разыскных мероприятий (или просто СОРМ). Принцип работы прост – многократное создание копий нашего интернет-трафика и записей наших телефонных разговоров для последующего препарирования агентами ФСБ. По идее, эту систему должны за свой счет устанавливать абсолютно все операторы и «организаторы» связи – начиная с «Ростелекома» и заканчивая смотрителем за университетскими Wi-Fi-роутерами.

Звучит внушительно, но бояться не стоит. По словам журналиста Андрея Солдатова, написавшего с коллегой книгу о СОРМ, эта система слишком громоздкая, чтобы быть эффективной. Силовики предпочитают точечный шпионаж, а городские легенды о поиске угроз по ключевым словам так и остаются современным фольклором.

Что касается точечных прослушек, то проводить их спецслужбы могут только с разрешения суда. В 2015 году (это пока самая свежая статистика) суды выдали 845 631 такое разрешение. Лучше не гадайте, есть ли в этой статистике вы. Все равно не узнаете, ведь такие ордера, как правило, никогда не становятся достоянием общественности.

Какие мессенджеры любят чиновники

Самый удобный способ обойти правительственную прослушку и главная головная боль для вуайеристов в погонах – шифрованные мессенджеры вроде WhatsApp, Viber и Telegram. Чиновники и сами их любят. Из-за постоянных междоусобиц в отечественных силовых структурах и страха слежки со стороны западных коллег некоторые госслужащие неплохо овладели искусством тайной переписки. Ритуалов, традиций и баек хватит на небольшой этнографической справочник, а вам есть чему у них поучиться, запоминайте.

Прежде всего выбор мессенджера зависит от того, где чиновник трудится. В большинстве госучреждений пользуются Telegram. Но бывают и оригиналы. По словам одного приближенного к ФСБ предпринимателя, в московском управлении спецслужбы есть группа, предпочитающая всем другим мессенджерам FaceTime. Выбор объясняется просто – приложение для видеозвонков тоже шифруется, лицо собеседника всегда в поле зрения, а компрометирующие видеочаты нигде не сохраняются.

Если верить источнику GQ в Госдуме, полицейские руководители якобы предпочитают живущий на гранты и пожертвования мессенджер Signal. В самом парламенте дела обстоят хуже – большинство депутатов все еще предпочитают секретным чатам встречи в банях и офисах.

В Администрации президента РФ за информационной дисциплиной следят активнее. Список внутренних требований в одном из отделов, кроме всего прочего, включает письменную отчетность по социальным сетям (в том числе по анонимным аккаунтам) и связям через VPN (Virtual Private Network). Технологии VPN позволяют создавать зашифрованные соединения в интернете, в том числе и закодированные телефонные линии. Только следует аккуратно выбирать VPN-сервер или вовсе обзавестись своим: после закона Яровой годятся уже не все, на них теперь тоже активно стараются вешать СОРМ.

«Из забавного: из офисной техники механическим образом удалены микрофоны, которые обычно используют для громкой связи», – рассказывает сотрудник кремлевского аппарата. Пока вы спали, оборудованные уязвимым ПО холодильники, телевизоры и видеокамеры маршем вышли на рынок, сделав интернет вещей реальностью. В 2016-м с помощью бытовой техники были проведены первые массивные DDoS-атаки, а в сливах WikiLeaks уже фигурируют технологии превращения «умных» телевизоров Samsung в дорогостоящие жучки. Весной 2016 года в эфире передачи медиахолдинга Vice на канале HBO Эдвард Сноуден занялся вскрытием телефона журналиста Шейна Смита. После извлечения микрофонов и видеокамер бывший сотрудник АНБ нарек аппарат безопасным, так что технические упражнения российских чиновников не выглядят такими уж параноидальными. Изощренная осторожность соседствует с традиционной апатией. «Честно говоря, многие госслужащие – полные профаны. Никто толком не организовывает свою безопасность. В Роскомнадзоре вообще email-адреса на mail.ru – и вся защита сводится к завуалированным фразам», – жалуется на коллег один из собеседников.

Самыми продвинутыми в вопросах информационной безопасности, как ни странно, можно считать людей из Генеральной прокуратуры. Якобы прокуроры категорически не принимают документы с флешек и не обсуждают свои секреты по электронной почте и в популярных мессенджерах. Более того, они не стесняются шифрования трафика через TOR – надежного способа уйти от СОРМа и перехвата данных. «Еще они увлекаются разными устройствами анонимизации подвижной связи. Недавний пример – мобильный телефон с постоянно меняющимся IMEI (международный идентификатор мобильного оборудования. – Прим. ), который подключается к любой ближайшей антенне передачи сотовых данных и, используя эту сеть, позволяет совершать анонимные звонки», – рассказывает источник в Госдуме.

В отличие от чиновников обычным россиянам, похоже, пользоваться доступным телефонным шифрованием осталось недолго. Еще осенью 2016 года одна из компаний – поставщиков СОРМа Con Certeza искала подрядчиков для взлома шифрованных мессенджеров, но, видимо, сломать их не вышло. В начале 2017 года из-под пера МВД и Роскомнадзора вышел набор очередных поправок к закону «О связи». Главная цель – поставить под контроль мессенджеры. По задумке МВД, компании – владельцы мессенджеров должны предоставлять силовикам ПО для идентификации юзеров. В случае неповиновения чиновники ожидают повторения истории с блокировкой LinkedIn в российских Google Play и App Store. Силовиков можно понять: кроме любителей сплетен и авторов анонимных телеграм-каналов про политику, в зашифрованных чатах общаются и террористы. Telegram на фоне других мессенджеров вообще выглядит как «дикий Запад», в каналах которого без особого труда можно заказать проститутку, наркотики или организовать себе стартап по отмыву денег.

При желании наши спецслужбы умеют взламывать Telegram уже сейчас, пусть и грубо. Например, методом перехвата отделом технической безопасности МТС СМС-сообщений с кодами аутентификации. Им есть чему поучиться у западных коллег. Если верить последней пачке документов WikiLeaks, ЦРУ умеет читать ваши секретные чаты с помощью специальных вирусов. Однако сломать Telegram им так и не удалось: агенты использовали необнаруженные разработчиками слабые места мобильных операционных систем, а не отдельных приложений.

Как за вами следят в даркнете

Спокойно скроллить интернет в России все еще можно. Пусть VPN-провайдеры почти под контролем, еще остается надежный луковичный TOR. Во всяком случае, пока российское правительство не решит подражать примеру Эфиопии и Турции, где TOR заблокирован. В принципе, теневой сектор интернета пока надежно защищен от внимания силовиков, но попасться все равно несложно. Например, если хватает глупости выключить антивирус или не деактивировать скрипты в браузере. Именно так австралийские полицейские массово ловили любителей детской порнографии с сайта The Love Zone. Подвох с TOR в следующем: провайдеры знают, что вы заходите в него, но не знают, что вы в нем делаете.

Зимой 2013 года второкурсник Гарвардского университета Элдо Ким с помощью TOR отправил с временного ящика на Guerrilla Mail письмо в администрацию кампуса, местное полицейское управление и редакцию университетской газеты. В письме была угроза о двух размещенных в кампусе бомбах. Никакой взрывчатки в университете, конечно, не было, Ким просто пытался увильнуть от экзамена. Спустя два дня студента поймали без всякого декодирования шифров. Найдя в письме след «луковичного» IP-адреса, федералы догадались проверить записи в университетских интернет-сетях на предмет обращения к узлам TOR. Нерадивый студент быстро признался в содеянном. Поимка Кима – типичный пример корреляционной атаки, когда оперативники сверяют время совершения действия в TOR и обращения к входным узлам даркнета и ищут совпадения. Эти обращения долгие годы хранятся в СОРМе, так что корреляционные атаки российским силовикам проводить проще.

«Если нужно, найти можно кого угодно. Все выходные узлы TOR слушаются. Представь, тобой интересуются и слушают твой трафик, а ты включил TOR, торренты и из TOR-браузера заходишь в свой «ВКонтакте», – рассказывает молодой госслужащий, занятый в сфере IT-аналитики. В прошлом году он рассуждал о безопасных способах купить наркотики в даркнете, попутно заправляя травой бонг и пуская в комнату дым. Судя по всему, своим же заветам он следует неукоснительно: «Существует набор признаков, по которому можно определить, на какие сайты во внешнем интернете ты заходил. И эти признаки включают, например, размер окна браузера. Если ты его растянул и оно стало нестандартным – это сразу выделит тебя из миллионов человек. Соответственно, чем развязнее ты себя ведешь – чем больше сайтов посещаешь во время одной сессии и чем больше действий совершаешь, – тем больше вероятность спалиться. Но для простого наркомана никто так запариваться не будет». Эти электронные отпечатки собираются в том числе для того, чтобы выдавать пользователю контекстную рекламу. По мнению собеседника GQ, в особых случаях утекшие данные рекламных агрегаторов можно использовать и для деанонимизации пользователей даркнета.

Почему тотальная слежка – это фикция

Воцарению оруэлловской технократии в России мешают чиновничьи мечты о покупке собственной виллы в Тоскане и банальная техническая неграмотность. Как показывает практика, российской полиции даже не обязательно искать преступника. Достаточно посадить владельца выходного узла TOR, IP-адрес которого остался на компрометирующем посте. Именно это, по-видимому, и произошло с московским учителем математики Дмитрием Богатовым, арестованным за призывы к массовым беспорядкам. Просмотрев список IP-адресов Владивостока, Норвегии, Нидерландов и Японии, с которых якобы заходил агитирующий за митинг в Москве пользователь sysadmins.ru, некий Айрат Баширов, следователи нашли один-единственный московский IP-адрес. Этот узел держал Богатов. По сообщениям СМИ, пока Богатов сидит, пользователь «Айрат Баширов» продолжает агитацию на сайте.

Более основательные попытки установить слежку за всем и вся в России терпят неудачи из-за бытовой коррупции. В феврале 2013 года компания «Комплексные технологии безопасности» (КТБ) заключила контракт с МВД на поставку комплекса «Спартан 300» для установленных в Москве камер наружного наблюдения. По заверению разработчиков, в системе использовалась нейросеть, умеющая определять намерения человека по его мимике и поведению. Заявленный функционал вызвал подозрения у всех, кроме сотрудников МВД, – по факту комплекс оказался бесконтактным контроллером Kinect с наклеенным лого «Спартана» поверх логотипа Microsoft. Оригинальный девайс позволяет играть на Xbox с помощью движений рук. Со своим функционалом предложенный полиции контроллер справлялся плохо, даже при отсутствующем инструментарии по распознаванию мимики. Ситуация могла бы показаться злым анекдотом, если бы не эфир о чудо-ящике на телеканале «Москва 24» и последующие претензии от Microsoft. Иска от Зака Снайдера и Warner Bros. вроде не последовало.

«Два года назад на конференции «Инфофорум» одна команда предлагала поставить к камерам в транспорте микрофоны, – рассказывает журналист Солдатов. – Разработчики говорят: «Вбегут какие-нибудь наркоманы в автобус и начнут кого-то грабить. Водитель не сможет отреагировать – он должен смотреть на дорогу. Микрофоны помогут водителю слышать происходящее и среагировать». На практике дорогостоящие микрофоны, скорее, будут ретранслировать шумы салона семнадцатиметрового «икаруса» не очень настроенным на подвиги водителям. CCTV-камеры, щедро развешанные в московском метро, чиновники уже который год собираются заменить «умными» камерами с ПО для распознавания лиц преступников и выявления драк и других явных правонарушений. В 2015 году стоимость всей системы оценивалась в 3,7 миллиарда рублей. Текущий дедлайн – чемпионат мира 2018. На публике представители метрополитена и полиции скупятся на подробности, так что технические подробности реализации проекта все еще решительно непонятны.

Собеседник GQ из области IT-предпринимательства выразил сомнения в работоспособности этих камер. Если на 150-метровый перрон приходится всего пара камер, то захваченный объективом размытый пиксель, может, так и останется размытым пикселем, похожим на миллионы других туманных пятен-пассажиров. Текущие данные о госзакупках не дают конкретного представления об итоговом количестве «умных» камер на станциях и техническом оснащении системы. Хотя системы отслеживания очередей в кассах и забытых сумок в метро уже тестируются, и, похоже, успешно.

Что нас ждет в будущем

Вместо гудков в трубке играет запись: «Я вас [насиловал]. Всех вместе. Хачуян, ты не решаешь...» Я звоню Артуру Хачуяну. Он носит дреды, сам миксует свои мелодии для звонка, а его компания Fubutech поставляет чиновникам ПО для распознавания лиц. От пилящих деньги конкурентов компанию Хачуяна отличает как минимум наличие коммерческих клиентов и функционирующий сайт. Алгоритмы Fubutech ежесекундно штурмуют интернет в поисках доступных фотографий из открытых источников. По первому требованию уже другой алгоритм ставит контрольные точки на найденном лице и ищет в собранной базе данных совпадения. Чтобы, например, находить террористов на случайных снимках из кальянных или искать студентов на фотографиях с митинга на Тверской и лишать их стипендии. Как FindFace, но с совершенно другой технической начинкой.

По мнению Артура, будущее за антитеррористическими дронами, распознающими лица и стаями кружащими над Москвой в поисках неблагонадежных граждан. Отвечая на мой вопрос о способах обмануть его алгоритм, Артур не скрывает иронии: «Просто: очки на половину лица и шарф в пол. Еще видел в паре сериалов спреи для лица с краской, излучающей свет в инфракрасном диапазоне. Вполне реалистично». Возможно, вместо Артура правильный ответ подскажет искусство. В 2013 году художник Адам Харви опубликовал свой взгляд на вдохновленную всеобщей паранойей моду будущего. Проект получил название CV Dazzle. В программе – челки на пол-лица, смелый унисекс-макияж и акценты на асимметрии, в сумме эффективно делающие лицо невидимым для алгоритмов. Сейчас художник трудится над созданием нового (и фешенебельного) типа городского камуфляжа. Камеры будут безуспешно искать лица в камуфляжных узорах, превращая поиск по лицам в рудимент. Возможно, когда-нибудь это и правда войдет в моду. Возможно, даже среди чиновников, которые станут появляться на совещаниях и пленарных заседаниях в камуфляжных тройках, с игривыми челками и пестрым макияжем.

С 1 января 2016 года белорусские провайдеры обязаны собирать и хранить в течение года сведения обо всех посещенных их клиентами сайтах.

"Белорусские новости " разбирались, как проходит "слежка", можно ли ее обойти и чем это чревато для рядовых пользователей.

Как будет работать «слежка» в интернете?

Фактически в базе данных провайдера будет записано, что, например, 18 января 2016 года абонент Иванов Иван Иванович (паспортные данные хранятся у оператора при заключении договора) с определенного компьютера и определенного IP в течение трех часов с 16:00 до 19:00 скачал 10 гигабайт с IP-адреса 188.93.174.78 порт 443, который использует Google.

И так по каждому соединению.

Если в офисе или квартире установлен wi-fi, к которому одновременно могут подключиться несколько человек, установить, кто именно заходил на конкретный сайт, проблематично. В таком случае данные о посещенных интернет-ресурсах будут сохранены на имя абонента, с которым провайдер заключал договор.

Сможет ли провайдер увидеть и запомнить комментарии, которые я отправляю?

Если вы открываете сайт через защищенное соединение https (в адресной строке будет нарисован зеленый замочек), провайдер не видит, какой сайт вы открыли, сколько времени там провели и сколько информации скачали. Это можно сравнить с почтальоном, который разносит письма, но не вскрывает их. Если же вы просматриваете сайт через обычное соединение http, то провайдер видит всю эту информацию плюс содержание ваших сообщений, логин и пароль от почтового ящика.

Однако провайдеры и до вступления в силу нового постановления выдавали правоохранительным органам интересующую их информацию о пользователях. Известны случаи, когда за оскорбление в сети комментатора привлекали к ответственности.

Если социальная сеть работает через https (а так сейчас работают все популярные соцсети), то провайдер не видит ваши сообщения. А если через http, то провайдер может видеть все сообщения, которые вы пишите и получаете, а также все фото, которые вы загружаете. И не только провайдер. Также системный администратор сети, к которой вы подключены. А еще продвинутые пользователи wi-fi, если доступ беспарольный, как это бывает в кафе или аэропорту.

Какие мессенджеры самые безопасные?

Почти все современные мессенджеры шифруют свой трафик, и провайдер не может прочитать содержание сообщений. Подробнее о наиболее популярных программах можно посмотреть в таблице . Если в столбце Encrypted in transit стоит зеленая птичка, значит, провайдер не может прочитать вашу беседу.

Самый безопасный мессенджер - тот, у кого больше всего зеленых отметок в таблице . Это, к примеру, Signal, а также Telegram, но обязательно с опцией secret chat. Эта функция работает только со смартфона на смартфон. И если вы передаете сообщения в секретном режиме, содержание беседы будет зашифровано так, что его не увидят даже на серверах Telegram. Популярные среди белорусов Skype, Viber и WhatsApp гораздо больше подвержены «слежке».

Я читаю оппозиционные сайты. Меня накажут?

Возможно, с принятием постановления, спецслужбам будет удобнее составлять списки граждан, которые читают оппозиционные ресурсы. Однако ответственности за то, что вы открываете сайты «Хартии’97», «Белорусского партизана» или ликвидированного по решению суда правозащитного центра «Весна», нет и быть не может. Иначе это было бы прямой цензурой, которая запрещена, согласно Конституции.

Можно ли уйти от «слежки» провайдера?

Вы можете установить на свой компьютер программу, которая позволит вам анонимно подключаться к интернету. Провайдер не увидит, на какие сайты вы заходите и какие сообщения отправляете. Самая популярная система в этом сегменте - TOR, ее можно установить фактически на любую операционную систему. Сам факт, что вы используете программу защиты соединения, будет виден провайдеру, но что именно вы просматриваете и передаете, останется тайной.

Нужно ли заморачиваться и использовать анонимайзеры?

Для большинства пользователей новое постановление никак не отразится на работе в интернете. Откройте историю своего браузера за месяц. Все эти ссылки будет видеть и провайдер, в том числе сайты порнографического содержания. Но за просмотр такого контента ответственность в Беларуси не предусмотрена. Удалить из «истории провайдера» ничего не получится. Информация накапливается и хранится в течение года. Если вас напрягает, что кто-то знает о всей вашей активности в интернете, можно установить VPN-подключение или TOR-браузер.

А хватит ли у провайдеров мощностей запоминать информацию за каждым пользователем?

Когда и на какой сайт заходил пользователь, - не так уж и много информации, учитывая, что жесткий диск на 1 терабайт стоит 50 долларов. Если речь идет о сохранении еще и переписки абонентов в интернете, то это вопрос посложнее. Однако правительственное постановление не обязывает провайдеров хранить такие сведения.

"Белорусский партизан"

Всем ясно, что ваш провайдер в курсе всех ваших передвижений по Интернету, частенько встречаются истории о том, что сотрудники компаний мониторят трафик клиентов. Как это происходит, можно ли этого избежать?.

Как за тобой следят

Провайдеры в РФ обязаны анализировать трафик пользователей на соответствие нормам российского законодательства. В частности, п. 1.1 Федеральный закон от 07.07.2003 N 126-ФЗ (ред. от 05.12.2017) «О связи» гласит :

Операторы связи обязаны предоставлять уполномоченным государственным органам, осуществляющим оперативно-розыскную деятельность или обеспечение безопасности Российской Федерации, информацию о пользователях услугами связи и об оказанных им услугах связи, а также иную информацию, необходимую для выполнения возложенных на эти органы задач, в случаях, установленных федеральными законами.

Сам трафик провайдер, естественно, не хранит. Однако он выполняет его обработку и классификацию. Результаты записываются в лог-файлы.

Анализ основной информации ведётся в автоматическом режиме. Обычно трафик выбранного пользователя зеркалируется на СОРМ-сервера (средства оперативно-розыскных мероприятий), которые контролируют МВД, ФСБ и др., и анализ проводится уже там.

Составной частью современных систем СОРМ-2 является циклический буфер хранения данных. В нём должен храниться проходящий через провайдера трафик за последние 12 часов. С 2014 года внедряется СОРМ-3. Её главное отличие – дополнительное хранилище, в которое должен складываться трехлетний архив всего биллинга и всех логов соединений.

Как читают трафик с помощью DPI

Пример схемы от VAS Expert

Пример схемы от VAS Expert

В составе СОРМ либо отдельно могут использоваться DPI (Deep Packet Inspection). Это системы (обычно программно-аппаратные комплексы – железо со специальным ПО), которые работают на всех, кроме первого (физического, битового), уровнях сетевой модели OSI.

В простейшем случае провайдеры используют DPI для контроля доступа к ресурсам (в частности, к страницам сайтов из «черного» списка Роскомнадзора по ФЗ № 139 о внесении изменений в закон «О защите детей от информации, причиняющей вред их здоровью и развитию» или торрентам). Но, вообще говоря, решение могут применить и для чтения вашего трафика.

Противники DPI заявляют, что право на неприкосновенность переписки закреплено в конституции, к тому же технология нарушает сетевой нейтралитет. Но это не мешает задействовать технологию на практике.

DPI без проблем разбирает содержимое, которое передаётся по незашифрованным протоколам HTTP, FTP.

Некоторые системы также используют эвристику – косвенные признаки, которые помогают опознать сервис. Это, к примеру, временные и численные характеристики трафика, а также особые последовательности байт.

С HTTPS сложнее. Однако в уровне TLS, начиная с версии 1.1, который сегодня нередко используется для шифрования в HTTPS, доменное имя сайта передаётся в открытом виде. Таким образом, провайдер сможет узнать, на какой домен вы заходили. Но что там делали, он без закрытого ключа не узнает.

В любом случае провайдеры не проверяют всех подряд

Это слишком затратно. А вот мониторить чей-то трафик по запросу теоретически могут.

То, что отметила система (или товарищ майор), обычно исследуется вручную. Но чаще всего никакого СОРМ у провайдера (особенно если это мелкий провайдер) нет. Всё ищется и находится рядовыми сотрудниками в базе данных с логами.

Как отслеживают торренты

Торрент-клиент и трекер, как правило, обмениваются данными по протоколу HTTP. Это открытый протокол, а значит, смотрите выше: просмотр трафика пользователя с помощью атаки MITM, анализ, расшифровка, блокировка с помощью DPI. Провайдер может исследовать очень много данных: когда стартовало или завершилось скачивание, когда стартовала раздача, какое количество трафика было роздано.

Сидеров найти труднее. Чаще всего в таких случаях специалисты сами становятся пирами. Зная IP-адрес сидера, пир может направить провайдеру уведомление с именем раздачи, её адресом, временем начала раздачи, собственно, IP-адресом сидера и т.д.

В России пока что это безопасно – все законы ограничивают возможности администрации трекеров и других распространителей пиратского контента, но не рядовых пользователей. Однако в некоторых европейских странах пользование торрентами чревато большими штрафами. Так что если едете за границу, не попадайтесь.

Что происходит, когда вы заходите на сайт

Провайдер видит URL, который вы открыли, если анализирует содержимое пакетов, которые вам приходят. Сделать это можно, к примеру, с помощью MITM-атаки (атака “man-in-the-middle”, человек посередине).

Из содержимого пакетов можно получить историю поиска, проанализировать историю запросов, даже прочитать переписку и логины с паролями. Если, конечно, сайт использует для авторизации нешифрованное HTTP-соединение. К счастью, такое встречается всё реже.

Если сайт работает с HTTPS, тогда провайдер видит только IP-адрес сервера и имя домена, а также время подключения к нему и объём трафика. Остальные данные проходят в зашифрованном виде, и без приватного ключа расшифровать их невозможно.

Что насчёт MAC-адреса

Ваш MAC-адрес провайдер видит в любом случае. Точнее, MAC-адрес устройства, которое подключается к его сети (а это может быть не компьютер, а роутер, например). Дело в том, что авторизация у многих провайдерах выполняется по логину, паролю и MAC-адресу.

Но MAC-адреса на многих роутерах можно подменять вручную. Да и на компьютерах MAC-адрес сетевого адаптера устанавливается вручную. Так что если сделать это до первой авторизации (или поменять позднее и попросить перепривязать аккаунт к новому MAC-адресу), истинный MAC-адрес провайдер видеть не будет.

Что происходит, если у вас включен VPN

Если вы используете VPN, то провайдер видит, что шифрованный трафик (с высоким коэффициентом энтропии) отправляется на определённый IP-адрес. Кроме того, он может узнать, что IP-адреса из этого диапазона продаются под VPN-сервисы.

Куда идёт трафик с VPN-сервиса, провайдер автоматически отследить не может. Но если сопоставить трафик абонента с трафиком любого сервера по временным меткам, можно выполнить дальнейшее отслеживание. Просто для этого нужны более сложные и дорогие технические решения. От скуки никто такое точно разрабатывать и использовать не будет.

Бывает, что внезапно VPN «отваливается» – такое может произойти в любой момент и в любой операционной системе. После того, как VPN прекратил работу, трафик автоматически начинает идти открыто, и провайдер может его анализировать.

Важно, что даже если анализ трафика показывает, что слишком большой объём пакетов постоянно идёт на IP-адрес, который потенциально может принадлежать VPN, вы ничего не нарушите. Пользоваться VPN в России не запрещено – запрещено предоставлять такие услуги для обхода сайтов из «чёрного списка» Роскомнадзора.

Что происходит, когда вы включаете Tor

Когда вы подключаетесь через Tor, провайдер также видит зашифрованный трафик. И расшифровать, что вы делаете в интернете в данный момент, он не сможет.

В отличие от VPN, где трафик обычно направляется на один и тот же сервер в течение большого промежутка времени, Tor автоматически меняет IP-адреса. Соответственно, провайдер может определить, что вы, вероятно, пользовались Tor, по шифрованному трафику и частой смене адресов, а затем отразить это в логах. Но по закону вам за это тоже ничего не будет.

При этом вашим IP-адресом в сети Tor кто-то может воспользоваться, только если вы сконфигурировали Exit Node в настройках.

А как насчёт режима «инкогнито»

Этот режим не поможет скрыть ваш трафик от провайдера. Он нужен, чтобы сделать вид, что вы не пользовались браузером.

В режиме «инкогнито» не сохраняются файлы cookie, данные сайтов и история просмотров. Однако ваши действия видят провайдер, системный администратор и веб-сайты, на которые вы заходите.

Но есть и хорошая новость

Провайдер знает о вас многое, если не всё. Однако бюджет мелких компаний не позволяет купить оборудование DPI, установить СОРМ или настроить эффективную систему мониторинга.

Если совершать легальные действия в интернете открыто, а для действий, предполагающих конфиденциальность, пользоваться VPN, Tor или другими средствами обеспечения анонимности, вероятность «попасть на карандаш» к провайдеру и спецслужбам минимальна. Но 100% гарантию дают только 100% легальные действия.

В 1993 году журнал «Нью-Йоркер» напечатал знаменитую карикатуру про пса за компьютером. «В интернете никто не знает, что ты собака», - сообщала подпись. Спустя двадцать с лишним лет дела обстоят с точностью до наоборот. В сегодняшнем интернете любая собака знает, кто ты такой, - и порой даже лучше, чем ты сам.

Интернет плохо совместим с тайнами, и тайна частной жизни - не исключение. О каждом клике, сделанном в браузере, по определению должны знать две стороны: клиент и сервер. Это в лучшем случае. На самом деле где двое, там и трое, а то и, если взять в качестве примера сайт «Хакера», все двадцать восемь.

На примере

Чтобы убедиться в этом, достаточно включить встроенные в Chrome или Firefox инструменты разработчика.. Больше половины этих запросов не имеют ни малейшего отношения к документам, которые расположены на серверах «Хакера». Вместо этого они ведут к 27 различным доменам, принадлежащим нескольким иностранным компаниям. Именно эти запросы съедают 90% времени при загрузке сайта.

Что это за домены? Рекламные сети, несколько систем веб-аналитики, социальные сети, платежный сервис, облако Amazon и пара маркетинговых виджетов. Похожий набор, и зачастую даже более обширный, имеется на любом коммерческом сайте.. О них знаем не только мы (это само собой), но и обладатели этих 27 доменов.

Многие из них не просто знают. Они наблюдают за тобой с самым пристальным интересом. Видишь баннер? Он загружен с сервера Doubleclick, крупной рекламной сети, которая принадлежит Google.. Если бы баннера не было, он нашел бы другой способ. Те же данные можно извлечь с помощью трекера Google Analytics или через AdSense, по обращению к шрифтам с Google Fonts или к jQuery на CDN Google. Хоть какая-то зацепка найдется на значительной доле страниц в интернете.

Анализ истории перемещений пользователя по интернету помогает Google с неплохой точностью определить его интересы, пол, возраст, достаток, семейное положение и даже состояние здоровья. Это нужно для того, чтобы точнее подбирать рекламу. Даже незначительное увеличение точности таргетинга в масштабах Google - это миллиарды долларов, но возможны и другие применения. Согласно документам, которые опубликовал Эдвард Сноуден, американские и британские спецслужбы перехватывали трекеры Google для идентификации подозреваемых.

За тобой следят - это факт, с которым нужно смириться. Лучше сосредоточиться на других вопросах. Как они это делают? Можно ли скрыться от слежки? И стоит ли?

Найти и перепрятать

Для того чтобы следить за человеком, нужно уметь его идентифицировать. Самый простой и хорошо изученный способ идентификации - это cookie. Проблема заключается в том, что он уязвимее всего для атак со стороны поборников privacy. О них знают и пользователи, и даже политики. В Евросоюзе, к примеру, действует закон, вынуждающий сайты предупреждать пользователей о вреде кук. Толку ноль, но сам факт настораживает.

Другая проблема связана с тем, что некоторые браузеры по умолчанию блокируют cookie, установленные третьей стороной - например, сервисом веб-аналитики или рекламной сетью. Такое ограничение можно обойти, прогнав пользователя через цепочку редиректов на сервер третьей стороны и обратно, но это, во-первых, не очень удобно, а во-вторых, вряд ли кого-то спасет в долгосрочной перспективе. Рано или поздно потребуется более надежный метод идентификации.

В браузере куда больше мест, где можно спрятать идентификационную информацию, чем планировали разработчики. Нужна лишь некоторая изобретательность. Например, через свойство DOM window.name другим страницам можно передать до двух мегабайт данных, причем в отличие от кук, доступных лишь скриптам с того же домена, данные в window.name доступны и из других доменов. Заменить куки на window.name мешает лишь эфемерность этого свойства. Оно не сохраняет значение после завершения сессии.

Несколько лет назад в моду вошло хранение идентификационной информации при помощи так называемых Local Shared Objects (LSO), которые предоставляет Flash. В пользу LSO играли два фактора. Во-первых, в отличие от кук, пользователь не мог их удалить средствами браузера. Во-вторых, если куки в каждом браузере свои, то LSO, как и сам Flash, один для всех браузеров на компьютере. За счет этого можно идентифицировать пользователя, попеременно работающего в разных браузерах.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «сайт», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», увеличит личную накопительную скидку и позволит накапливать профессиональный рейтинг Xakep Score!